New Code Names

Bernhard Serexhe

* 1950 in Wittlich (DE), lebt und arbeitet in Karlsruhe (DE)

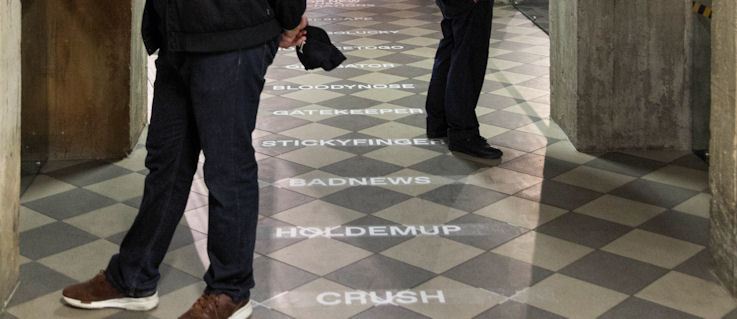

NEW CODE NAMES

2015/2018, Ortsspezifische Installation, Klebefolie

Seit September 2001 sind durch verschiedenste Geheimdienste viele Tausende von verdeckten Operationen durchgeführt worden. Die zu ihrer Bezeichnung verwendeten Decknamen werden von Whistleblowern regelmäßig in unterschiedlichen Internetforen veröffentlicht. Nachfolgend sind einige der von der U.S. National Security Agency (NSA) und von den British Government Communications Headquarters (GCHQ) genutzte Decknamen aufgeführt, die im Zusammenhang von Hacking und Bugging bisher verwendet worden sind: BLACKPEARL - COTS - DANERSPRITZ - DROPMIRE - FAIRVIEW - LEGION RUBY - LIFESAVER - OCEAN -PROTOSS - QUANTUMCOOKIE - RAGEMASTER - SNEAKERNET - STUXNET – TUMULT - ... In der offensichtlich nie endenden Liste steht jeder dieser absichtlich sinnlos klingenden Namen für eine konkrete gegen Personen, Privatfirmen oder fremde Nationen gerichtete Geheimoperation.

Da bis heute bereits unendlich viele Decknamen verwendet und daher verbraucht worden sind, schlägt diese Arbeit neue, noch unverbrauchte Decknamen für weitere Spionage und Überwachungsoperationen vor: FUCKTHEMALL - BLOODHOUND - GOLDENASS - BADNEWS - STICKYFINGER - BLOODYNOSE - FAKEAGENT - MUCKY PUP - FILTHY PIG - SOD - KINKYHARRY - CRUELWHIP - MINDVIBRATOR - NOPARDON - DIRTYJOB.